収集は必要最小、保持は短期、アクセスは厳格。PII は pseudonymization、集計は k-anonymity や differential privacy を導入。アラートはユーザー影響基準で優先度付けし、インシデント時は透明な通知と再発防止案を公開。学びをガイドにまとめ、次回の設計へ還元します。

同意は明確に、目的外利用はしない、データ主体の権利対応を速やかに。DPIA、RoPA、ベンダー契約の SCC / DPA 整備、越境移転の法的根拠確認。削除要求に合わせた暗号鍵破棄の手順も設計し、規制を負担でなく品質の基準線として活用します。

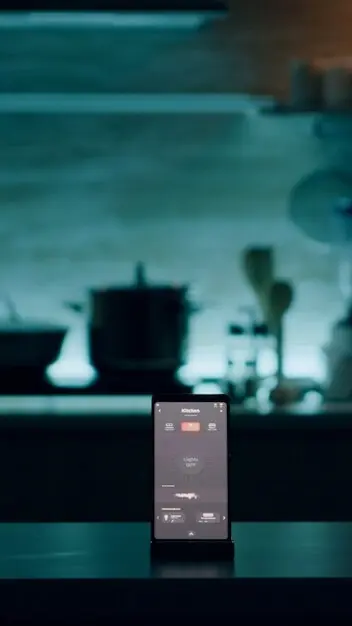

長文の注意ではなく、行動の手前で短く効く説明を。通知プレビューの範囲、共有端末の自動ロック、公開 Wi‑Fi の注意など、生活者の文脈に沿ったヒントを添えます。ご意見や事例をぜひコメントでお寄せください。学び合いが、より安全な毎日を作ります。